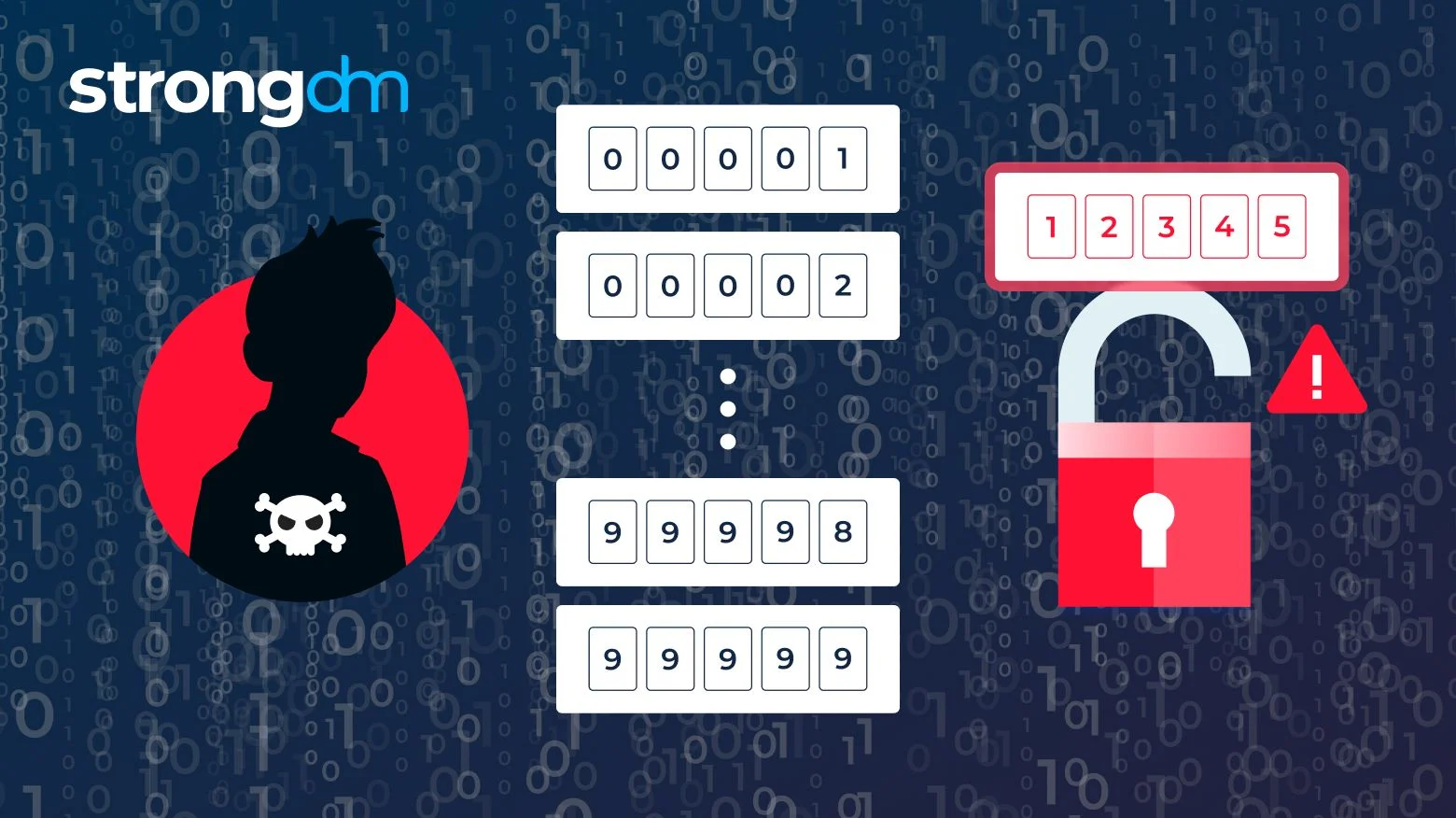

moonlamps.net – Dalam dunia keamanan siber, brute force attack adalah salah satu metode serangan yang paling sederhana namun tetap berbahaya. Serangan ini mengandalkan pendekatan “tebak-tebakan” secara sistematis untuk mendapatkan akses tanpa izin ke sistem, akun, atau data dengan mencoba berbagai kombinasi kata sandi atau kunci enkripsi hingga menemukan yang benar. Meskipun terkesan kuno di tengah teknologi canggih, serangan brute force masih menjadi ancaman serius karena efektivitasnya dalam mengeksploitasi kata sandi lemah atau sistem yang kurang terlindungi.

Apa Itu Serangan Brute Force?

Serangan brute force adalah teknik yang digunakan peretas untuk memecahkan kata sandi, PIN, atau kunci enkripsi dengan mencoba semua kemungkinan kombinasi hingga menemukan yang cocok. Bayangkan seseorang yang mencoba membuka kunci gembok dengan mencoba setiap angka dari 0000 hingga 9999 secara berurutan. Dalam konteks digital, serangan ini dilakukan menggunakan perangkat lunak atau skrip otomatis yang dapat mencoba ribuan hingga jutaan kombinasi dalam waktu singkat.

Jenis serangan brute force meliputi:

-

Simple Brute Force: Mencoba semua kombinasi karakter (huruf, angka, simbol) secara berurutan, biasanya digunakan untuk kata sandi pendek.

-

Dictionary Attack: Menggunakan daftar kata (kata sandi umum, frasa, atau kombinasi yang sering digunakan) untuk menebak kata sandi.

-

Credential Stuffing: Menggunakan kombinasi nama pengguna dan kata sandi yang bocor dari satu platform untuk mencoba masuk ke platform lain.

-

Reverse Brute Force: Menargetkan satu kata sandi yang umum (misalnya, “password123”) dan mencobanya pada banyak akun pengguna.

Cara Kerja Serangan Brute Force

Proses serangan brute force cukup sederhana namun membutuhkan daya komputasi yang besar:

-

Identifikasi Target: Peretas memilih target, seperti akun email, situs web, atau sistem jaringan.

-

Pengumpulan Informasi: Peretas mungkin mengumpulkan informasi seperti nama pengguna atau alamat email dari kebocoran data sebelumnya.

-

Eksekusi Serangan: Menggunakan alat seperti Hydra, Aircrack-ng, atau skrip kustom, peretas mencoba kombinasi kata sandi secara otomatis. Alat ini dapat mencoba ratusan hingga ribuan kombinasi per detik.

-

Akses Diperoleh: Jika kata sandi lemah atau kombinasi yang benar ditemukan, peretas mendapatkan akses ke sistem atau akun.

Serangan ini sering menargetkan protokol seperti SSH, FTP, atau formulir login situs web. Keberhasilan serangan bergantung pada panjang dan kompleksitas kata sandi serta kecepatan alat yang digunakan.

Dampak Serangan Brute Force

Serangan brute force dapat menyebabkan kerugian besar, baik bagi individu maupun organisasi:

-

Kebocoran Data Pribadi: Peretas dapat mengakses informasi sensitif seperti data keuangan, email, atau dokumen pribadi.

-

Penyalahgunaan Akun: Akun yang diretas dapat digunakan untuk penipuan, pencurian identitas, atau menyebarkan malware.

-

Gangguan Operasional: Serangan brute force yang menargetkan server dapat memperlambat atau bahkan menjatuhkan sistem karena beban komputasi yang tinggi.

-

Kerugian Finansial: Organisasi mungkin menghadapi biaya pemulihan sistem, kehilangan kepercayaan pelanggan, atau denda karena pelanggaran data.

Contoh Kasus Nyata

Pada tahun 2020, banyak laporan menyebutkan serangan brute force terhadap sistem Remote Desktop Protocol (RDP) yang melonjak selama pandemi karena banyaknya pekerja yang beralih ke kerja jarak jauh. Peretas menggunakan kata sandi yang lemah untuk mengakses jaringan perusahaan, menyebabkan pelanggaran data besar-besaran. Selain itu, serangan credential stuffing sering menyerang platform seperti Netflix atau Spotify, di mana data login yang bocor digunakan untuk mengakses akun pengguna.

Cara Mencegah Serangan Brute Force

Untungnya, ada beberapa langkah yang dapat diambil untuk melindungi diri dari serangan brute force:

-

Gunakan Kata Sandi yang Kuat: Buat kata sandi panjang (minimal 12 karakter) dengan kombinasi huruf besar, huruf kecil, angka, dan simbol. Hindari kata sandi umum seperti “123456” atau “password”.

-

Aktifkan Autentikasi Dua Faktor (2FA): 2FA menambahkan lapisan keamanan dengan memerlukan verifikasi tambahan, seperti kode yang dikirim ke ponsel.

-

Batasi Percobaan Login: Terapkan batasan jumlah percobaan login yang gagal (lockout policy) untuk mencegah serangan otomatis.

-

Gunakan CAPTCHA: CAPTCHA dapat membedakan manusia dari bot, mengurangi risiko serangan otomatis.

-

Pemantauan dan Deteksi: Gunakan alat keamanan untuk mendeteksi aktivitas mencurigakan, seperti banyaknya percobaan login dari satu alamat IP.

-

Enkripsi Data Sensitif: Pastikan data sensitif dienkripsi untuk mengurangi risiko jika sistem berhasil ditembus.

-

Perbarui Sistem Secara Berkala: Pastikan perangkat lunak dan sistem operasi selalu diperbarui untuk menutup celah keamanan.

Mengapa Serangan Brute Force Masih Berbahaya?

Meskipun teknologi keamanan terus berkembang, serangan brute force tetap relevan karena banyak pengguna masih menggunakan kata sandi yang lemah atau mudah ditebak. Selain itu, kemajuan teknologi seperti GPU yang lebih cepat dan cloud computing memungkinkan peretas untuk mencoba miliaran kombinasi dalam waktu singkat. Tanpa perlindungan yang memadai, individu dan organisasi tetap rentan terhadap ancaman ini.

Serangan brute force mungkin bukan metode peretasan yang paling canggih, tetapi kesederhanaannya membuatnya tetap menjadi ancaman yang signifikan. Dengan mengandalkan kekuatan kasar dan otomatisasi, serangan ini dapat menembus sistem dengan kata sandi lemah atau konfigurasi keamanan yang buruk. Namun, dengan langkah pencegahan seperti kata sandi kuat, autentikasi dua faktor, dan pemantauan sistem, risiko serangan ini dapat diminimalkan. Di era digital saat ini, kesadaran akan keamanan siber adalah kunci untuk menjaga data dan sistem tetap aman dari ancaman brute force.