moonlamps.net – Di era digital, keamanan siber menjadi salah satu prioritas utama bagi perusahaan dan organisasi. Salah satu jenis ancaman yang semakin marak adalah supply chain attack, atau serangan rantai pasok. Serangan ini berbeda dengan serangan siber biasa karena target utamanya bukan langsung ke perusahaan, melainkan ke pihak ketiga atau pemasok yang bekerja sama dengan perusahaan tersebut.

Apa Itu Supply Chain Attack?

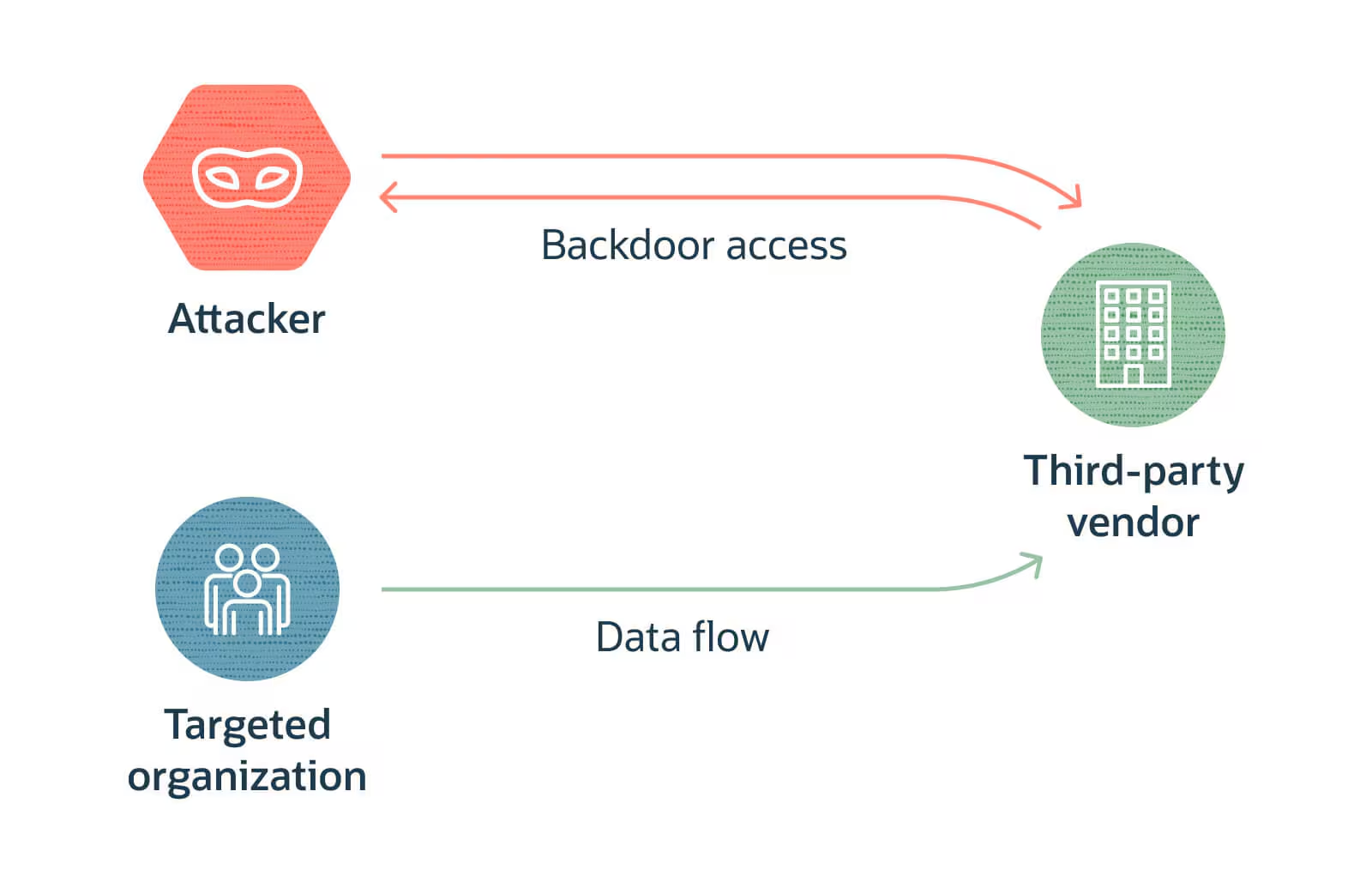

Supply chain attack terjadi ketika peretas menargetkan vendor, penyedia software, atau pihak ketiga yang menjadi bagian dari rantai pasok perusahaan. Setelah berhasil menembus sistem pihak ketiga, peretas kemudian dapat mengakses data, jaringan, atau sistem perusahaan utama.

Contoh klasiknya adalah malware yang disisipkan ke dalam software resmi yang digunakan banyak perusahaan, sehingga ketika software tersebut diunduh atau diinstal, malware ikut masuk ke sistem internal perusahaan.

Dampak dari Supply Chain Attack

Serangan rantai pasok bisa berdampak sangat luas dan merugikan, antara lain:

-

Kebocoran data sensitif perusahaan dan pelanggan.

-

Gangguan operasional karena sistem atau jaringan menjadi tidak stabil.

-

Kerugian finansial akibat biaya perbaikan sistem, denda, dan reputasi yang menurun.

-

Risiko hukum jika serangan mengungkap data pribadi atau melanggar regulasi perlindungan data.

Contoh Kasus Terkenal

Beberapa kasus supply chain attack yang cukup dikenal di dunia antara lain:

-

SolarWinds (2020): Malware disisipkan ke dalam update software SolarWinds Orion, menyerang ribuan organisasi termasuk pemerintah AS.

-

NotPetya (2017): Awalnya menyebar melalui software akuntansi yang digunakan perusahaan di Ukraina, kemudian meluas ke berbagai negara.

Cara Mencegah Supply Chain Attack

Meskipun ancaman ini kompleks, beberapa langkah bisa diambil untuk mengurangi risiko:

-

Audit Vendor Secara Berkala – Pastikan semua pemasok mematuhi standar keamanan siber yang ketat.

-

Segmentasi Jaringan – Membatasi akses pihak ketiga agar tidak langsung ke sistem inti perusahaan.

-

Pemantauan Aktivitas Sistem – Menggunakan sistem deteksi intrusi untuk memantau aktivitas mencurigakan.

-

Pembaruan dan Patch Rutin – Pastikan semua software pihak ketiga selalu diperbarui.

-

Pelatihan Karyawan – Tingkatkan kesadaran staf terhadap potensi risiko dari pihak ketiga.

Supply chain attack menunjukkan bahwa keamanan siber tidak hanya tergantung pada perusahaan itu sendiri, tetapi juga pada ekosistem mitranya. Dengan pendekatan proaktif dan kolaborasi yang kuat dengan vendor, risiko serangan rantai pasok dapat diminimalkan, sehingga bisnis tetap aman dari ancaman yang semakin kompleks.